"These aren't the answers you're looking for..." - Obi-Wan

Primeiro, você provavelmente deve ler este . Vou responder de qualquer maneira porque é um tópico interessante, mas geralmente os sites do StackExchange são sobre resolver problemas que você realmente enfrenta , não "eu não quero aprender sobre o cool_thing".

De qualquer forma, não há realmente uma boa resposta para essa pergunta em um sentido prático, e é de legalidade duvidosa , mas em geral você gostaria de:

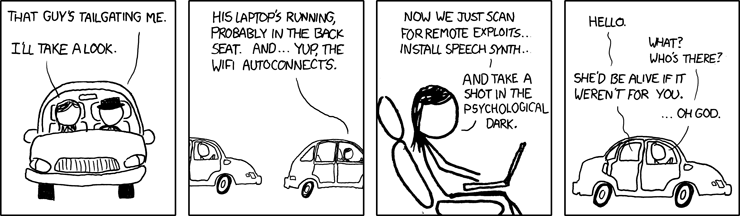

- Use seu laptop como um ponto de acesso sem fio . Na verdade, não há truques aqui, as pessoas fazem isso o tempo todo (geralmente como uma rede de estilo ad-hoc , por exemplo, " Wi-Fi público gratuito ").

- Espero que a pessoa que está usando sua conta tenha um dispositivo sem fio que não esteja no momento dormindo, desligado ou morto; e que está configurado para se conectar automaticamente a qualquer coisa que veja, ou você pode usar algo comumente conhecido como "KARMA" para falsificar sua rede doméstica.

- Use um exploit para fazer coisas más. Exploits vêm e vão e geralmente não são legais , mas se você estiver interessado por razões puramente acadêmicas , então há toneladas de lugares para ouvir sobre esses tipos de coisas. Eu gosto de ouvir "Security Now!" Se você quiser realmente hackear coisas, não é um buraco no qual estou querendo me aprofundar, mas o Google existe. (Palavra-chave: Metasploit)